Naujienų pranešime „Bybit“ atskleidė DI patobulintą „macOS“ kenkėjiškos programinės įrangos kampaniją, nukreiptą į naudotojus, ieškančius „Claude Code“, paskelbtą 2026 m. balandžio 21 d. „Bybit“ per „PR Newswire“, įmonė informuoja, kad atnaujintas antraštė ir 9 pastraipa. Toliau pateikiamas visas, pataisytas pranešimas:

DI įgalinta „Bybit“ saugumo komanda atskleidžia „macOS“ kenkėjiškos programinės įrangos kampaniją, nukreiptą į naudotojus, ieškančius „Claude Code“

DUBAJUS, JAE, 2026 m. balandžio 21 d. /PRNewswire/ – „Bybit“, antra pagal prekybos apimtį kriptovaliutų birža pasaulyje, pranešė, kad jos Saugumo operacijų centras (SOC) atskleidė išvadas, kuriose išsamiai aprašoma sudėtinga, kelių etapų kenkėjiškos programinės įrangos kampanija, nukreipta į „macOS“ naudotojus, ieškančius „Claude Code“, DI pagrįstą kūrimo įrankį iš „Anthropic“.

Ataskaita pažymi vieną iš pirmųjų žinomų centralizuotos kriptovaliutų biržos (CEX) atskleidimų apie aktyvią grėsmės kampaniją, nukreiptą į kūrėjus per DI įrankių aptikimo kanalus, pabrėždama didėjantį sektoriaus vaidmenį pirmosios linijos kibernetinio saugumo žvalgyboje.

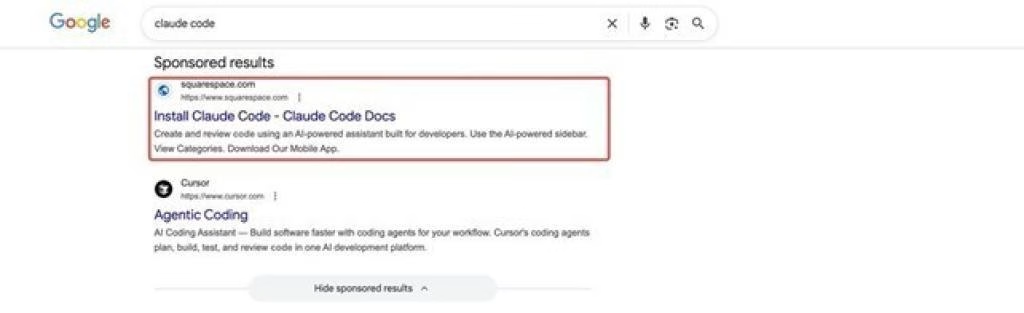

Pirmą kartą aptikta 2026 m. kovo mėn., kampanija naudojo paieškos sistemų optimizavimo (SEO) nuodijimą, kad pakeltų kenksmingą domeną į „Google“ paieškos rezultatų viršų. Naudotojai buvo nukreipti į suklastotą diegimo puslapį, sukurtą taip, kad atitiktų teisėtą dokumentaciją, sukeliantį dviejų etapų atakos grandinę, orientuotą į kredencialų rinkimą, kriptovaliutų turto taikymą ir nuolatinę prieigą prie sistemos.

Pradinis objektas, pristatytas per „Mach-O“ numetėją, įdiegė „osascript“ pagrįstą informacijos vagį, kuriam būdingos panašios į žinomų AMOS ir Banshee variantų savybės. Jis vykdė daugiafazę maskavimo seką, kad išgautų neskelbtinus duomenis, įskaitant naršyklės kredencialus, „macOS Keychain“ įrašus, „Telegram“ sesijas, VPN profilius ir kriptovaliutų piniginių informaciją. „Bybit“ tyrėjai nustatė tikslinius prieigos bandymus prie daugiau nei 250 naršyklės pagrįstų piniginių plėtinių ir kelių kompiuterinių piniginių programų.

Antrojo etapo objektas pristatė C++ pagrįstą galines duris su pažangiomis vengimo galimybėmis, įskaitant smėlio dėžės aptikimą ir užšifruotas vykdymo laiko konfigūracijas. Kenkėjiška programa nustatė atsparumą per sistemos lygmens agentus ir įgalino nuotolinį komandų vykdymą per HTTP pagrįstą apklausą, suteikdama užpuolikams nuolatinę kontrolę kompromituotiems įrenginiams.

„Bybit“ SOC panaudojo DI pagrįstas darbo eigas per visą kenkėjiškos programinės įrangos analizės gyvavimo ciklą, žymiai pagreitindamas reagavimo laiką išlaikant analitinį gylį. Pradinė „Mach-O“ pavyzdžio triažas ir klasifikavimas buvo baigtas per kelias minutes, o modeliai pažymėjo panašumus į žinomas kenkėjiškos programinės įrangos šeimas.

DI pagrįstas atvirkštinis inžinerija ir valdymo srauto analizė sutrumpino laiką, reikalingą giliai patikrinti antrojo etapo galines duris nuo apytiksliai šešių iki aštuonių valandų iki mažiau nei 40 minučių. Tuo pačiu metu automatizuoti išgavimo srautai nustatė kompromiso požymius (IOC), įskaitant komandų ir valdymo infrastruktūrą, failų parašus ir elgsenos modelius, ir susiejo juos su nustatytomis grėsmių sistemomis.

Šios galimybės leido tą pačią dieną įdiegti aptikimo priemones. DI pagrįstas taisyklių generavimas palaikė grėsmių parašų ir galinių taškų aptikimo taisyklių kūrimą, kurias analitikai patvirtino prieš įkeliant į gamybos aplinkas. DI sugeneruoti ataskaitų projektai dar labiau sutrumpino apsisukimo laiką, leidžiant užbaigti grėsmių žvalgybos rezultatus maždaug 70 % greičiau nei tradicinės darbo eigos.

„Kaip viena iš pirmųjų kriptovaliutų biržų, viešai dokumentuojančių tokio tipo programinės įrangos kampaniją, manome, kad pasidalijimas šiomis išvadomis yra labai svarbus stiprinant kolektyvinę gynybą visoje pramonėje“, – sakė „Bybit“ grupės rizikos kontrolės ir saugumo vadovas Davidas Zongas. „Mūsų DI pagrįstas SOC leidžia mums pereiti nuo aptikimo prie visiško naikinimo grandinės matomumo per vieną operacinį langą. Tai, kam anksčiau reikėjo analitikų komandos, dirbančios per kelias pamainas – dekompiliavimas, IOC išgavimas, ataskaitų rengimas, taisyklių rašymas – buvo atlikta per vieną sesiją, kai DI apdorojo didžiąją dalį darbo, o mūsų analitikai pateikė sprendimus ir patvirtinimus. Žvelgiant į ateitį, mes susidursime su DI karu. DI naudojimas apsisaugoti nuo DI yra neišvengiama tendencija. „Bybit“ toliau didins investicijas į DI saugumui, pasiekdama grėsmių aptikimą minučių lygiu ir automatizuotą, intelektualų reagavimą į ekstremalias situacijas.“

Tyrimas taip pat atskleidė socialinės inžinerijos taktiką, įskaitant suklastotus „macOS“ slaptažodžių raginimus, naudojamus vartotojų kredencialams patvirtinti ir talpyklai. Kai kuriais atvejais užpuolikai bandė pakeisti teisėtas kriptovaliutų piniginių programas, tokias kaip „Ledger Live“ ir „Trezor Suite“, trojos arkliais versijomis, talpinamomis kenksmingoje infrastruktūroje.

Kenkėjiška programa buvo nukreipta į platų spektrą aplinkų, įskaitant „Chromium“ pagrįstas naršykles, „Firefox“ variantus, „Safari“ duomenis, „Apple Notes“ ir vietinius failų katalogus, paprastai naudojamus neskelbtiniams finansiniams ar autentifikavimo duomenims saugoti.

„Bybit“ nustatė kelis domenus ir komandų ir valdymo galinius taškus, susijusius su kampanija, kurie visi buvo neutralizuoti viešam atskleidimui. Analizė rodo, kad užpuolikai rėmėsi protarpiniu HTTP apklausimu, o ne nuolatiniais ryšiais, todėl aptikimas tapo sudėtingesnis.

Incidentas atspindi didėjančią tendenciją, kai užpuolikai taikosi į kūrėjus manipuliuojant paieškos rezultatais, ypač kai DI įrankiai įgyja pagrindinį pripažinimą. Kūrėjai išlieka didelės vertės taikiniais dėl savo prieigos prie kodo bazių, infrastruktūros ir finansų sistemų.

„Bybit“ patvirtino, kad kenksminga infrastruktūra buvo nustatyta kovo 12 d., o visa analizė, mažinimo ir aptikimo priemonės buvo baigtos tą pačią dieną. Viešas atskleidimas įvyko kovo 20 d., kartu su išsamiais aptikimo nurodymais.

#Bybit / #CryptoArk / #NewFinancialPlatform

Apie Bybit

„Bybit“ yra antra pagal prekybos apimtį kriptovaliutų birža pasaulyje, aptarnaujanti daugiau nei 80 milijonų naudotojų pasaulinę bendruomenę. 2018 m. įkurta „Bybit“ iš naujo apibrėžia atvirumą decentralizuotame pasaulyje, kurdama paprastesnę, atvirą ir lygią ekosistemą visiems. Didelį dėmesį skirdama „Web3“, „Bybit“ strategiškai bendradarbiauja su pirmaujančiais blokų grandinės protokolais, kad užtikrintų patikimą infrastruktūrą ir skatintų naujoves grandinėje. „Bybit“ garsėja savo saugiu saugojimu, įvairiomis prekyvietėmis, intuityvia naudotojo patirtimi ir pažangiais blokų grandinės įrankiais, todėl panaikina atotrūkį tarp „TradFi“ ir „DeFi“, suteikdama kūrėjams, kūrėjams ir entuziastams galimybę išnaudoti visą „Web3“ potencialą. Atraskite decentralizuotų finansų ateitį adresu Bybit.com.

Norėdami gauti daugiau informacijos apie „Bybit“, apsilankykite „Bybit Press“

Dėl užklausų žiniasklaidai kreipkitės: media@bybit.com

Norėdami gauti naujausią informaciją, sekite: „Bybit“ bendruomenes ir socialinę žiniasklaidą

Discord | Facebook | Instagram | LinkedIn | Reddit | Telegram | TikTok | X | Youtube